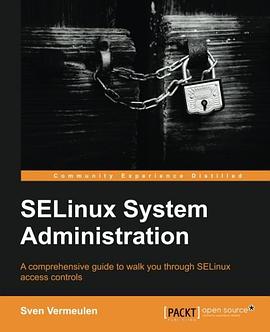

SELinux System Administration pdf epub mobi txt 电子书 下载 2026

- 安全

- selinux

- sa

- kindle

- SELinux

- 系统管理

- 安全

- Linux

- 权限控制

- 内核安全

- 系统安全

- 技术

- 运维

- 加固

具体描述

With a command of SELinux you can enjoy watertight security on your Linux servers. This guide shows you how through examples taken from real-life situations, giving you a good grounding in all the available features.

Overview

Use SELinux to further control network communications

Enhance your system's security through SELinux access controls

Set up SELinux roles, users and their sensitivity levels

作者简介

Sven Vermeulen is a long term contributor to various free software projects and the author of various online guides and resources. He got his first taste of free software in 1997 and never looked back since then. In 2003, he joined the ranks of the Gentoo Linux project as a documentation developer and has crossed several roles after that, including Gentoo Foundation's trustee, council member, project leads for documentation, and (his current role) project lead for Gentoo Hardened's SELinux integration.

In this time frame, he has gained expertise in several technologies, ranging from operating system level knowledge to application servers as he used his interest in security to guide his projects further: security guides using SCAP languages, mandatory access controls through SELinux, authentication with PAM, (application) firewalling, and more.

On SELinux, he has contributed several policies to the reference policy project and participates actively in policy development and user space development projects.

Sven is an IT infrastructure architect working at a European financial institution. Secured implementation of infrastructure (and the surrounding architectural integration) is of course an important part of this. Prior to this, he graduated with an MSc in Computer Engineering at the University of Ghent and then worked as a web application infrastructure engineer with IBM WebSphere AS.

Sven is the main author of Gentoo's Handbook which covers the installation and configuration of Gentoo Linux on several architectures. He also authored the Linux Sea online publication, which is a gentle introduction to Linux for novice system administrators.

目录信息

读后感

评分

评分

评分

评分

用户评价

作为一名资深的技术作者,我对市面上充斥着大量质量参差不齐的技术书籍深有体会。然而,这本《SELinux System Administration》展现出了一种罕见的严谨性和深度。它最大的优点之一,在于作者对SELinux核心模块如`policycoreutils`和`libselinux`的底层机制进行了细致的“解剖”。书中甚至涉及到了一些编译和构建自定义内核模块以优化策略执行效率的进阶讨论,这对于追求极致性能的HPC(高性能计算)或关键基础设施运维人员来说,具有不可估量的价值。最让我印象深刻的是,它没有回避SELinux在性能开销上的争议,而是通过科学的基准测试和策略优化建议,展示了如何将这种开销降到最低。这使得本书不仅仅是一本“如何做”的指南,更是一本“如何做得更好、更高效”的优化手册。通过学习书中介绍的调试工具链,例如如何有效地使用`semanage fcontext`来处理文件系统标签的持久化管理,我发现自己对整个Linux安全模型有了更宏观的认识,这远非简单的手册查询能够带来的提升。这本书无疑是为那些不满足于基础操作、渴望成为SELinux专家的读者准备的。

评分这本《SELinux System Administration》无疑是为那些希望深入理解并精通Linux安全框架的系统管理员们量身打造的宝典。我刚翻开这本书,就被它详尽的结构和清晰的逻辑所吸引。它不仅仅是罗列命令和配置文件,更是深入剖析了SELinux安全策略背后的哲学思想。作者没有满足于表面的操作指导,而是花费大量篇幅解释了安全上下文、类型和布尔值是如何相互作用的,这对于理解为什么某些进程会被拒绝访问至关重要。书中对于故障排除部分的讲解尤其到位,面对那些让人抓狂的“Permission Denied”错误,作者提供了一套系统化、可操作的排查流程,远比网络上那些零散的技巧有效得多。特别是关于如何自定义模块和策略的章节,内容翔实,即便是初次接触这些复杂概念的读者,也能通过书中的实例逐步构建起自己的安全防护体系。这本书的价值在于,它将SELinux从一个“令人畏惧的黑盒子”转化为了一个可以被有效管理的工具,让安全不再是系统性能的拖累,而是一种可控的、增强的保障。对于任何严肃对待服务器安全,尤其是金融、医疗或政府行业中需要满足严格合规要求的专业人士来说,这本书绝对是案头必备的参考资料。我甚至发现自己开始重新审视过去那些粗暴的`chmod`和`chcon`操作,转而采用更精细、更符合最小权限原则的SELinux管理方式。

评分对于一个系统运维工程师而言,时间成本和学习曲线往往是衡量一本技术书籍价值的关键指标。在我看来,《SELinux System Administration》在平衡这两者方面做得非常出色。它没有冗长晦涩的理论铺垫,而是迅速将读者带入实战场景。比如,书中关于虚拟化环境(如KVM/QEMU)中SELinux上下文管理的章节,简直是救星。之前在尝试配置复杂的网络服务或容器化部署时,SELinux总是莫名其妙地阻止进程启动,但书上提供的特定上下文标签处理指南,让我茅斯大开,问题迎刃而解。这本书的结构设计非常人性化,它将不同复杂度的任务划分得井井有条,你可以根据自己当前面临的具体问题,迅速定位到相应的章节进行查阅,其索引和交叉引用做得非常专业。此外,书中强调的“持续监控与审计”部分,远超出了简单的日志分析,它教导读者如何构建主动防御机制,而不是被动响应安全事件。通过书中的案例,我学会了如何编写更具针对性的SELinux布尔值检查脚本,从而在不牺牲太多安全性的前提下,保证业务的平稳运行。这本书的实用性,绝对是五星级的。

评分从一个刚接触Linux安全的新手的角度来看,这本书的入门友好度比我想象的要高得多,但其深度又能满足资深用户的需求,这种跨越式的难度曲线把控得非常微妙。作者采取了一种“先搭框架,再填细节”的教学方法。开头部分用非常形象的比喻解释了MAC(强制访问控制)与DAC(自主访问控制)的区别,为后续复杂的策略学习打下了坚实的认知基础。书中在介绍如何生成自定义策略包(.pp 文件)时,步骤清晰到令人发指,即便是对编译和打包流程不熟悉的读者也能轻松跟上。我尤其赞赏书中对“安全上下文继承”和“Type Enforcement 规则”的细致区分,这常常是初学者混淆的难点。书里提供了大量真实的生产环境案例,这些案例不仅展示了如何解决问题,更重要的是展示了如何从零开始设计一套符合业务需求的、健壮的SELinux策略。读完这本书,我不再觉得SELinux是某种“神秘的枷锁”,而是一个强大、可预测的、能够主动防御威胁的安全层。这是一本真正能将知识转化为实战能力的优秀著作,极力推荐给所有希望提升Linux系统安全防护水平的同行们。

评分说实话,我购买这本书的时候,心里是抱着很大期望的,因为我接触SELinux已经有一段时间了,但总感觉自己在“知其然而不知其所以然”的阶段徘徊。而这本书给我的最大惊喜,在于它对策略语言(Policy Language)的深入浅出讲解。不同于那些只停留在`audit2allow`工具层面的教程,本书花了很大精力去剖析了SELinux策略文件本身的结构和编写规范。作者似乎深谙读者的痛点,从基础的`type`到复杂的`attribute`,再到权限的细微差别,讲解层层递进,环环相扣。我特别欣赏其中一个章节,它详细对比了不同Linux发行版(如RHEL系和Debian系)在SELinux实现上的细微差异及其对管理实践的影响,这一点在很多其他教材中是被忽略的。阅读过程中,我仿佛有位经验丰富的老兵在旁边指导,他不仅告诉我“怎么做”,更重要的是解释了“为什么必须这样做”。这本书的排版和图示设计也值得称赞,那些流程图清晰地展示了安全域转换的过程,极大地帮助了我这个偏向视觉学习的读者。老实说,这本书的知识密度非常高,我不得不放慢阅读速度,并在虚拟机中同步操作,才能真正消化这些内容。它提供的不仅仅是技能,更是一种系统安全思维的重塑。

评分市场上为数不多的SELinux书籍,相对较新。

评分市场上为数不多的SELinux书籍,相对较新。

评分市场上为数不多的SELinux书籍,相对较新。

评分市场上为数不多的SELinux书籍,相对较新。

评分市场上为数不多的SELinux书籍,相对较新。

相关图书

本站所有内容均为互联网搜索引擎提供的公开搜索信息,本站不存储任何数据与内容,任何内容与数据均与本站无关,如有需要请联系相关搜索引擎包括但不限于百度,google,bing,sogou 等

© 2026 onlinetoolsland.com All Rights Reserved. 本本书屋 版权所有